ACMP Intune Connector

Microsoft Intune ist eine cloudbasierte Lösung, mit der Sie Ihre mobilen Endgeräte verwalten können. Dadurch ist es für Sie möglich, auch die Endgeräte aus der Ferne zu verwalten, Zugänge zu sichern oder auch sperren zu können. Mithilfe des ACMP Intune Connectors können Sie die Geräte aus dem Intune im ACMP inventarisieren und die wichtigsten Aktionen aus dem ACMP heraus an die Geräte schicken.

Voraussetzungen für die Nutzung des ACMP Intune Connectors

Um den ACMP Intune Connector nutzen zu können, müssen folgende Voraussetzungen gegeben sein:

- Sie benötigen ein Benutzerkonto mit den entsprechenden Berechtigungen für Microsoft Entra ID

- Es muss eine Verbindung zwischen AESB und ACMP bestehen. Hierfür muss AESB vorhanden sein, sowie die nötigen Angaben der SICS-Verbindungen in ACMP hinterlegt werden

- AESB muss mindestens die Versionsnummer 1.8 haben

- Sie benötigen eine funktionierende Internetverbindung, da Intune eine Cloudlösung ist und für die Arbeiten eine Netzwerkverbindung erforderlich sind

- Eine funktionierende Intune Instanz

Vorbereitungen für die Microsoft Entra ID

Damit der ACMP Intune Connector auf die Intune API zugreifen darf, müssen Sie als erstes in dem Microsoft Entra Admin Center eine Unternehmensanwendung registrieren und innerhalb dieser Anwendungen die notwendigen Berechtigungen erteilen.

Unternehmensanwendung registrieren

Melden Sie sich zunächst in der Microsoft Entra ID an und navigieren Sie in der Übersicht zur Microsoft Entra. Klicken Sie dort auf den Reiter Verwalten > App-Registrierungen und legen Sie dort eine neue App-Registrierung an.

App-Registrierungen in der Microsoft Entra ID

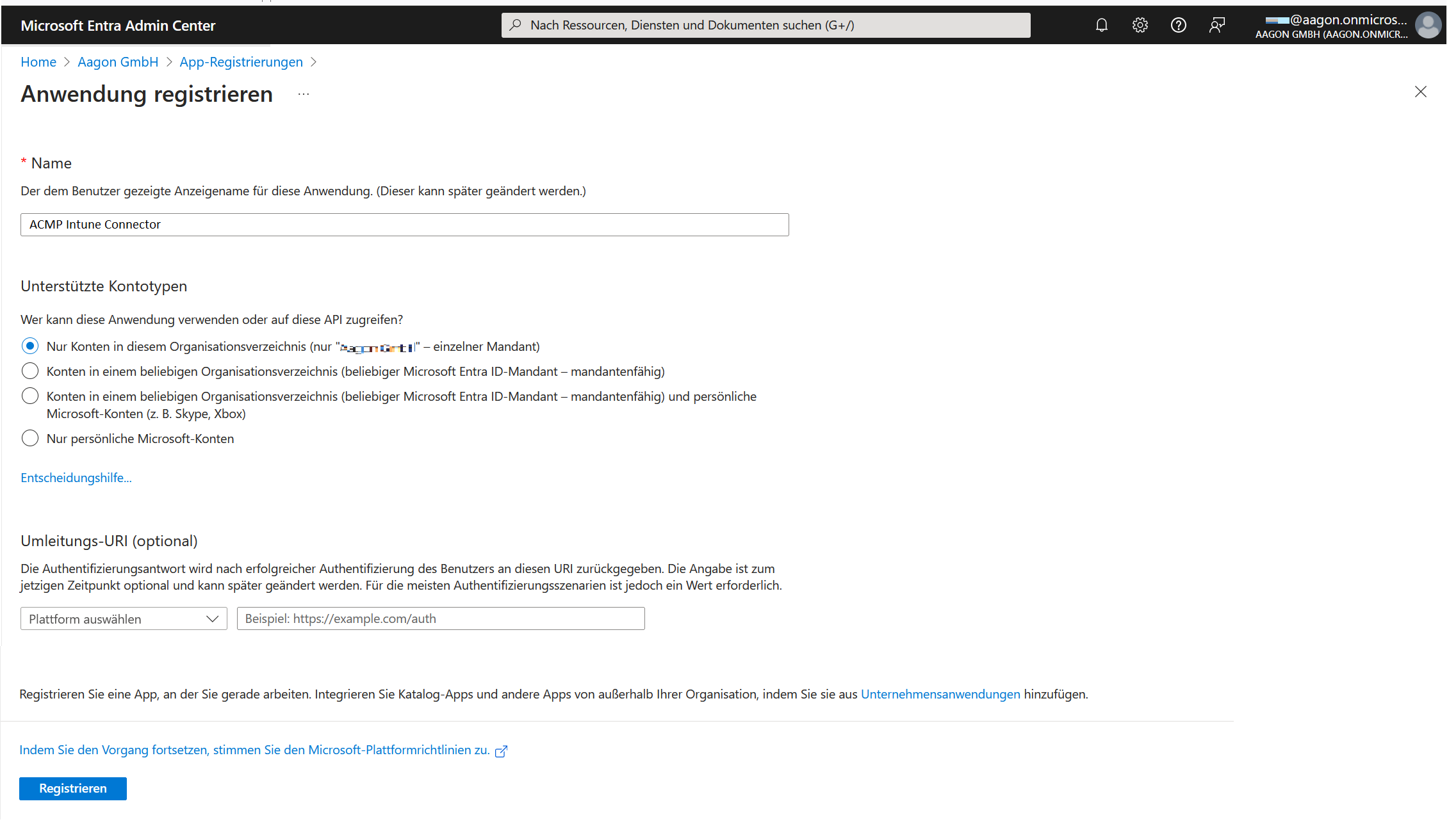

Geben Sie dort alle notwendigen Informationen an: Vergeben Sie einen Namen für die App und wählen Sie die zu unterstützenden Konten aus. Schließen Sie den Vorgang ab, indem Sie auf Registrieren klicken.

Anwendung registrieren

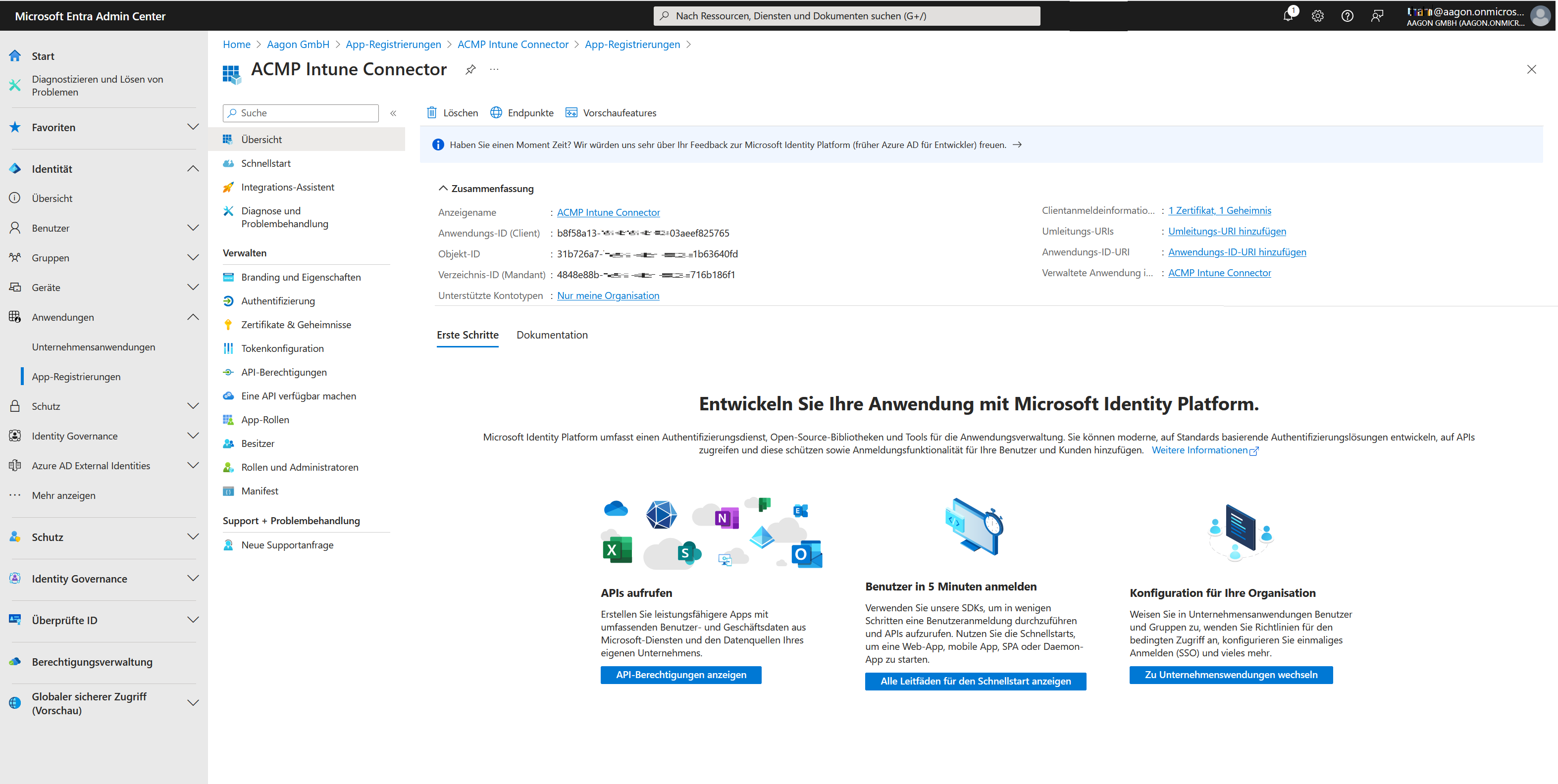

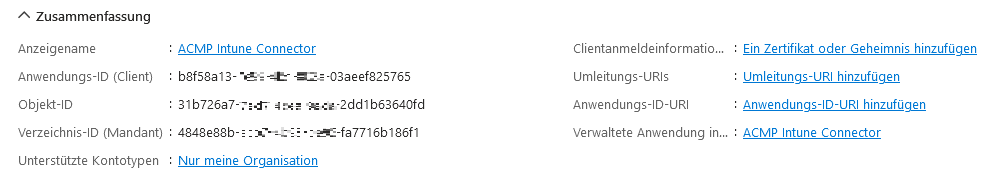

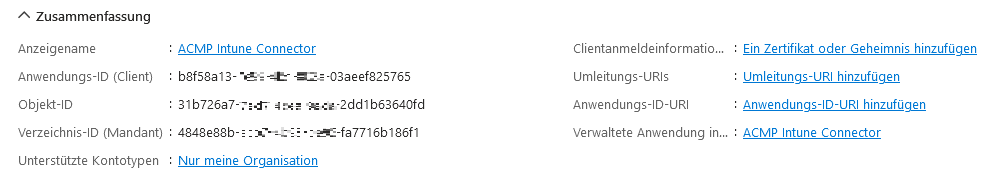

Wenn Sie nun die erstellte Anwendung öffnen, erhalten Sie eine Zusammenfassung der hinzugefügten Informationen. Dazu gehören u.a. der Anzeigename, die verschiedenen IDs (Anwendungs-, Objekt- und Verzeichnis-ID) und die Angaben zu den unterstützten Kontotypen.

Zusammenfassung der Anwendungsinformationen

Berechtigungen verteilen

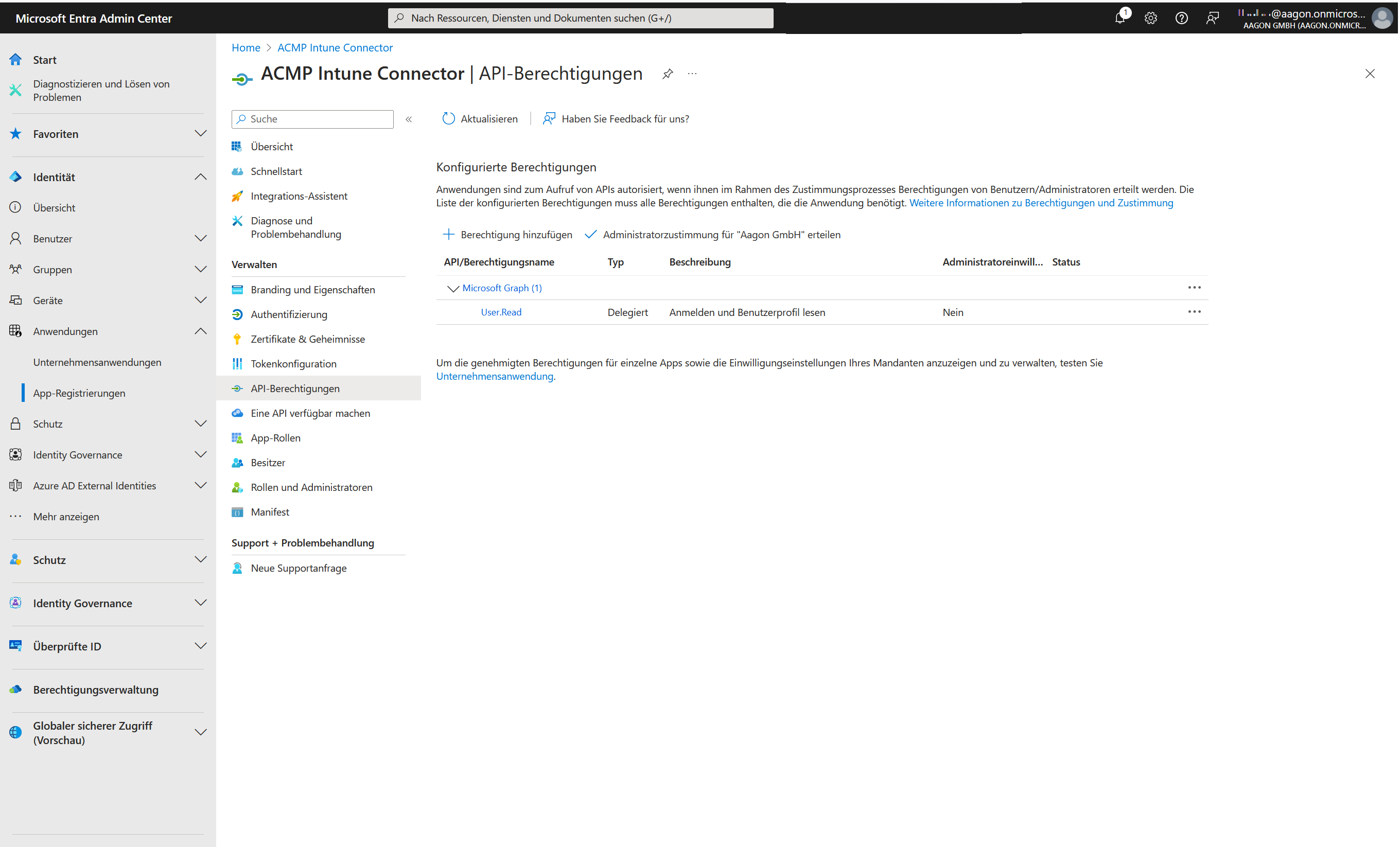

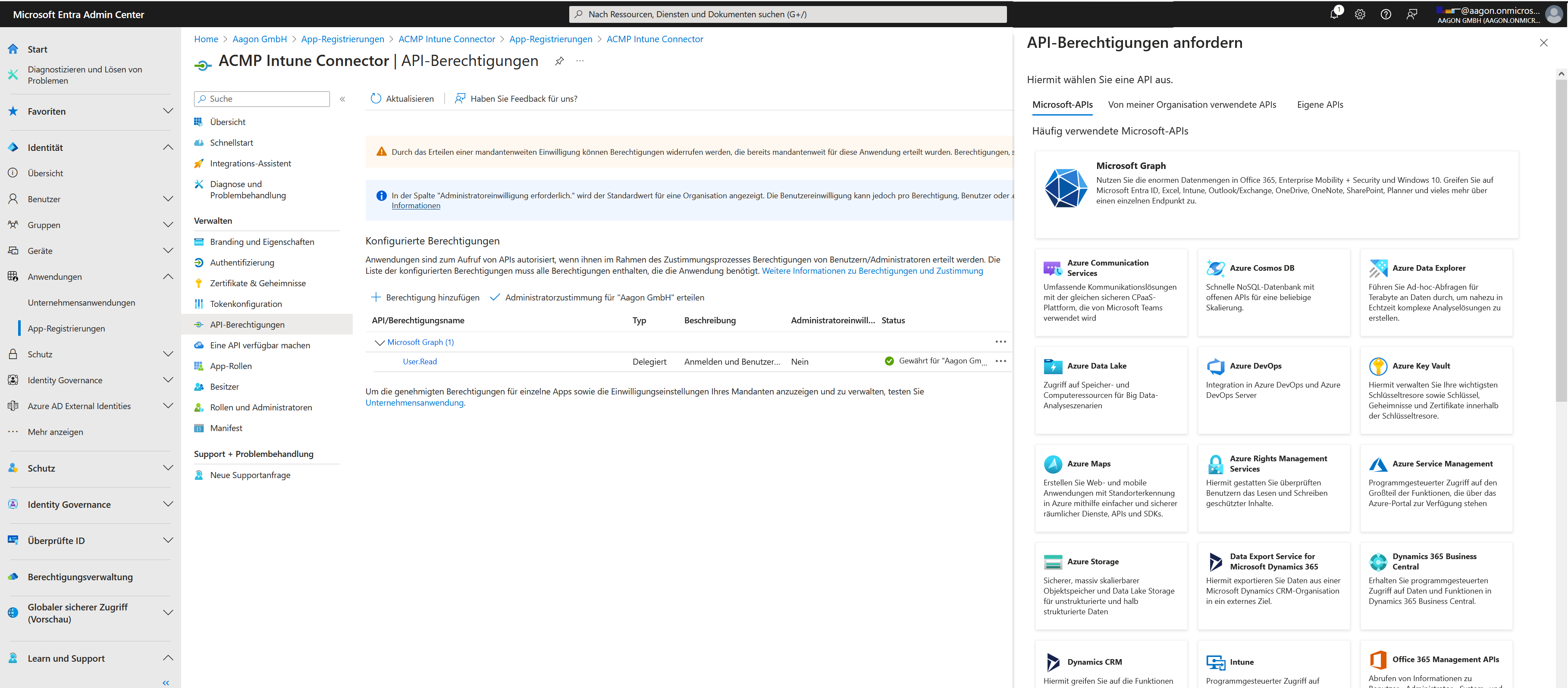

Vergeben Sie als nächstes der Unternehmensanwendung die notwendigen Berechtigungen, damit auf die Graph API zugegriffen werden kann. Wechseln Sie dafür innerhalb der registrierten App in den Bereich Berechtigungen (Verwalten > API-Berechtigungen).

API-Berechtigungen

Klicken Sie dort auf Berechtigung hinzufügen. Es öffnet sich eine Seite, wo Sie die API-Berechtigungen anfordern können. In diesem Schritt müssen Sie den Microsoft Graph auswählen.

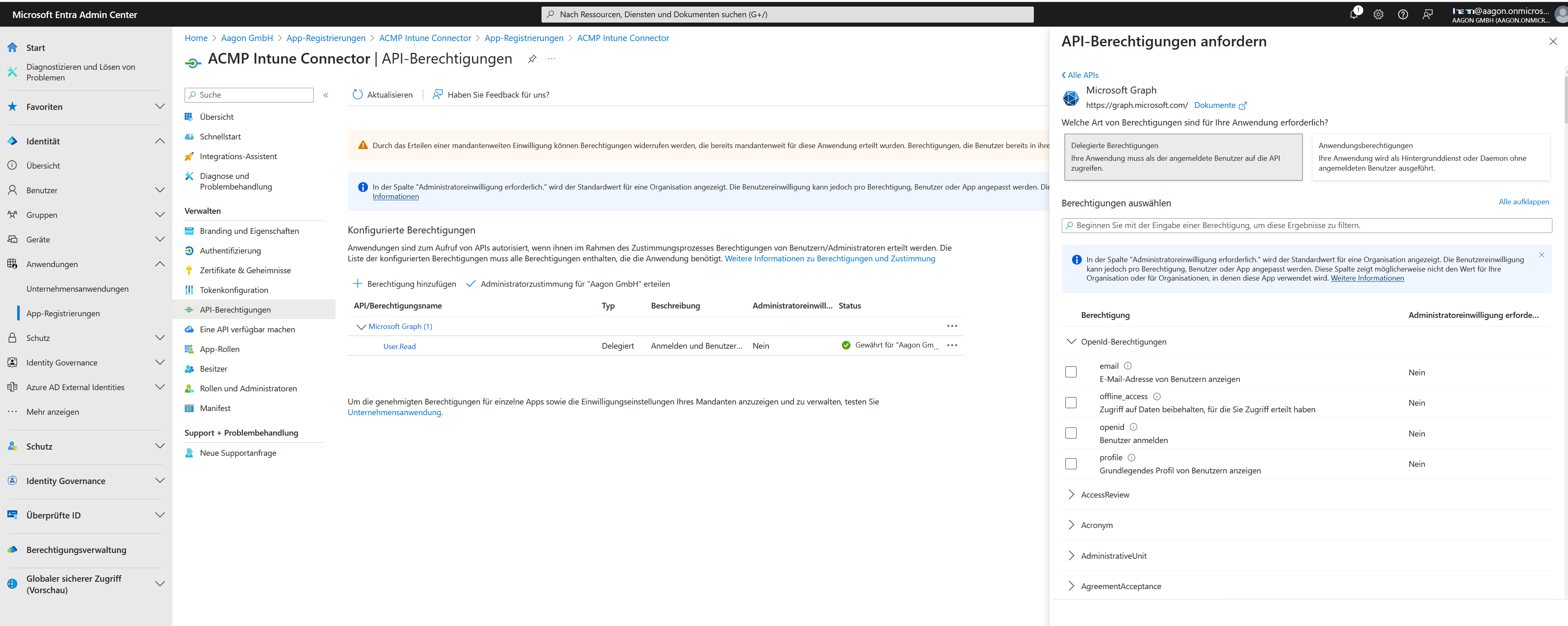

API-Berechtigungen: Microsoft Graph anfordern

Unterschieden wird zwischen „Delegierten Berechtigungen“ und „Anwendungsberechtigungen“. Fügen Sie unter „Delegierte Berechtigungen“ die folgenden Werte einzeln ein und wiederholen Sie die Vorgehensweise nach einander, indem Sie jeden der nachfolgenden Listeneinträge eingeben:

- DeviceManagementManagedDevices.Read.All

- DeviceManagementManagedDevices.ReadWrite.All

- User.Read

Delegierte Berechtigungen verteilen

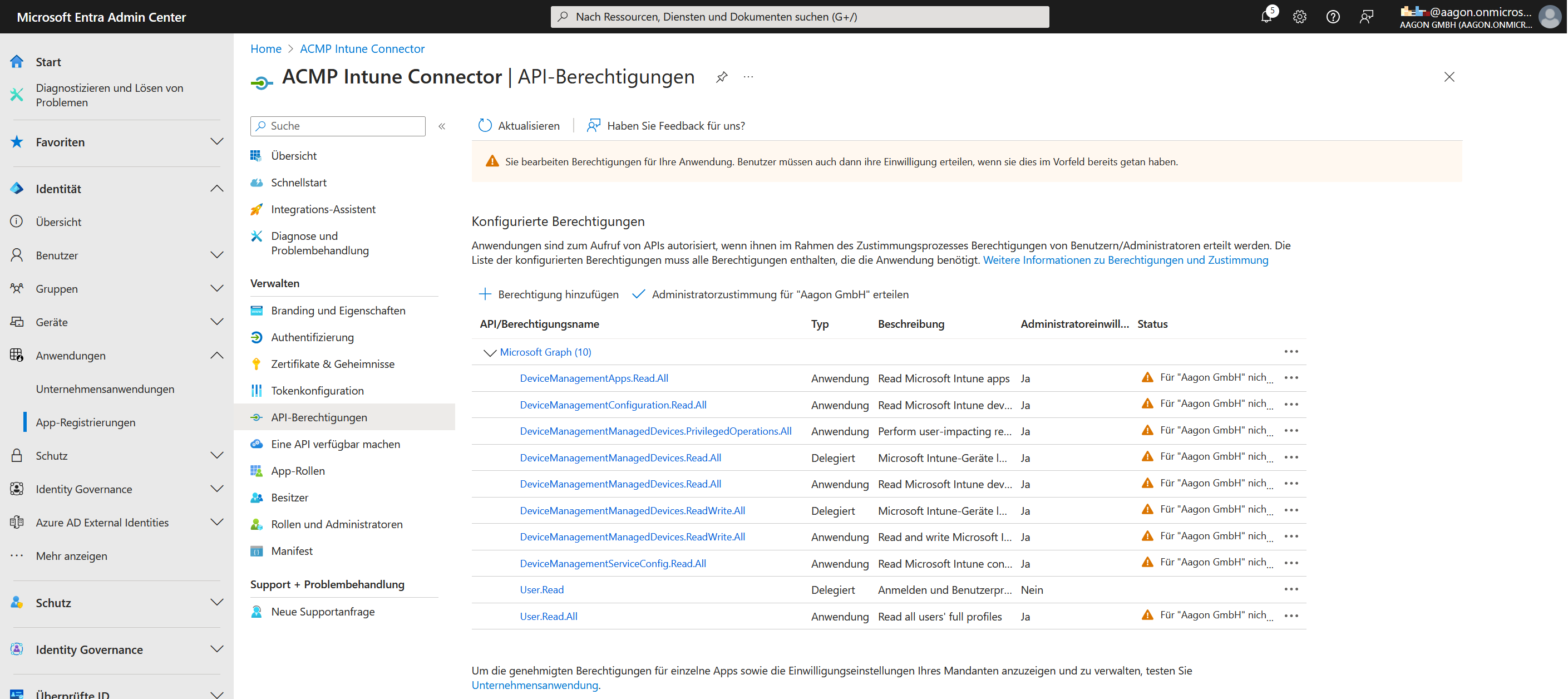

Haken Sie die jeweiligen Einträge an und scrollen Sie wieder nach ganz oben und klicken Sie auf das Feld der Anwendungsberechtigungen und fügen Sie die folgenden Berechtigungen hinzu:

- DeviceManagementApps.Read.All

- DeviceManagementConfiguration.Read.All

- DeviceManagementManagedDevices.PrivilegedOperations.All

- DeviceManagementManagedDevices.Read.All

- DeviceManagementManagedDevices.ReadWrite.All

- DeviceManagementServiceConfig.Read.All

- User.Read.All

Sobald Sie alle Berechtigungen selektiert haben, klicken Sie auf Berechtigungen hinzufügen. Die Einträge können Sie der Übersicht entnehmen.

Verteilte Berechtigungen (ohne Einwilligung)

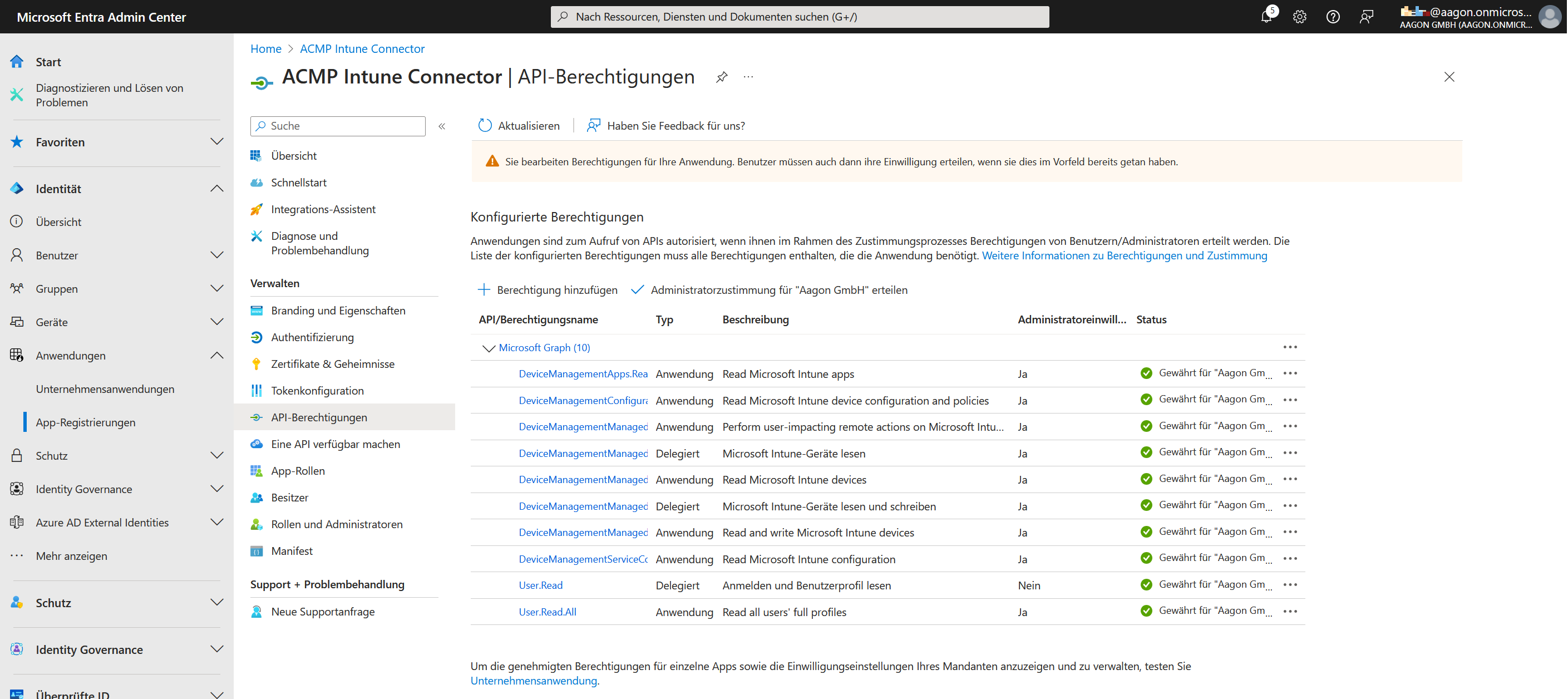

Sie müssen unter Umständen den Berechtigungen Ihre Einwilligung erteilen, sollte dies im Vorfeld noch nicht bereits passiert sein. Klicken Sie dafür auf das Feld Administratorzustimmung für „%Ihr Unternehmen%“ erteilen. Hierdurch verändert sich der Status und es wird die Benutzereinwilligung verteilt.

Bewilligte Berechtigungen

Geheimer Clientschlüssel oder Zertifikate hochladen

Es ist im späteren Verlauf der Ersteinrichtung vom ACMP Intune Connector erforderlich, dass Sie in der AESB Console einen Authentifizierungstypen angeben. Sie können sich dabei zwischen zwei Methoden entscheiden, die vom Microsoft Client Credentials Provider unterstützt werden: Zertifikat oder Geheimer Clientschlüssel.

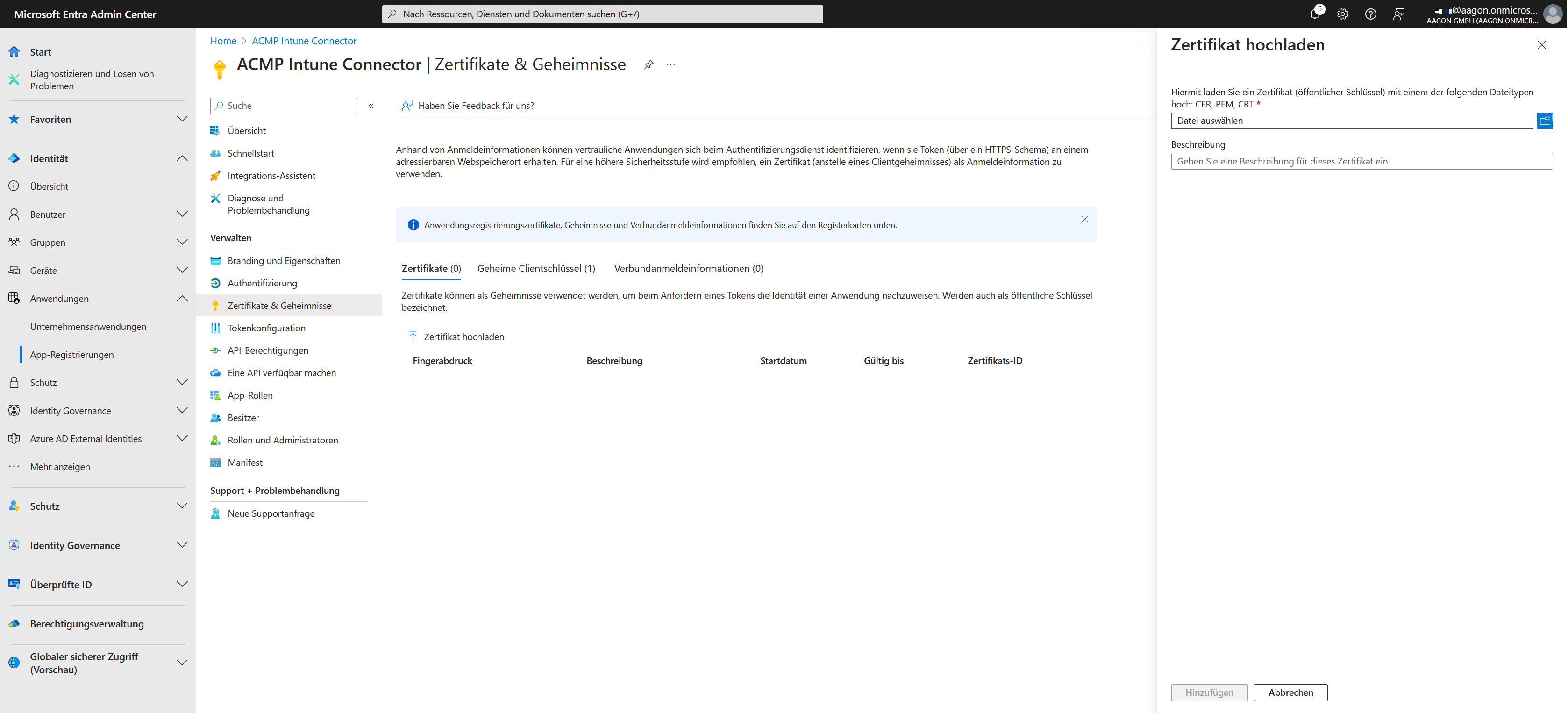

Zertifikat hochladen

Zertifikate können als Authentifizierungsmethode genutzt werden, mit der Sie sich in der AESB Console in der Microsoft Entra ID anmelden können. Ein Zertifikat besteht dabei immer aus einem öffentlichen und privaten Teil, wobei der öffentliche Schlüssel direkt in Microsoft Entra geladen wird. Der private Teil wird in der AESB Console verwendet. Dieses Zertifikatspaar muss im Vorfeld bereits erzeugt werden. Lesen Sie hier nach, wie Sie über Microsoft oder über Open SSL ein Zertifikat erstellen können.

Navigieren Sie innerhalb der zuvor registrierten Anwendung zu dem Punkt Zertifikate & Geheimnisse. Klicken Sie dort in den Details auf den Reiter Zertifikate und laden Sie das zuvor erstellte Zertifikat hoch.

Zertifikat hochladen

Auf der rechten Seite öffnet sich ein Feld, in dem Sie das Zertifikat hochladen können. Durchsuchen Sie den entsprechenden Ordner und laden Sie die Datei hoch und geben Sie eine optionale Beschreibung für das Zertifikat ein. Klicken Sie dann auf Hinzufügen und das Zertifikat wird für die Anwendung hinterlegt.

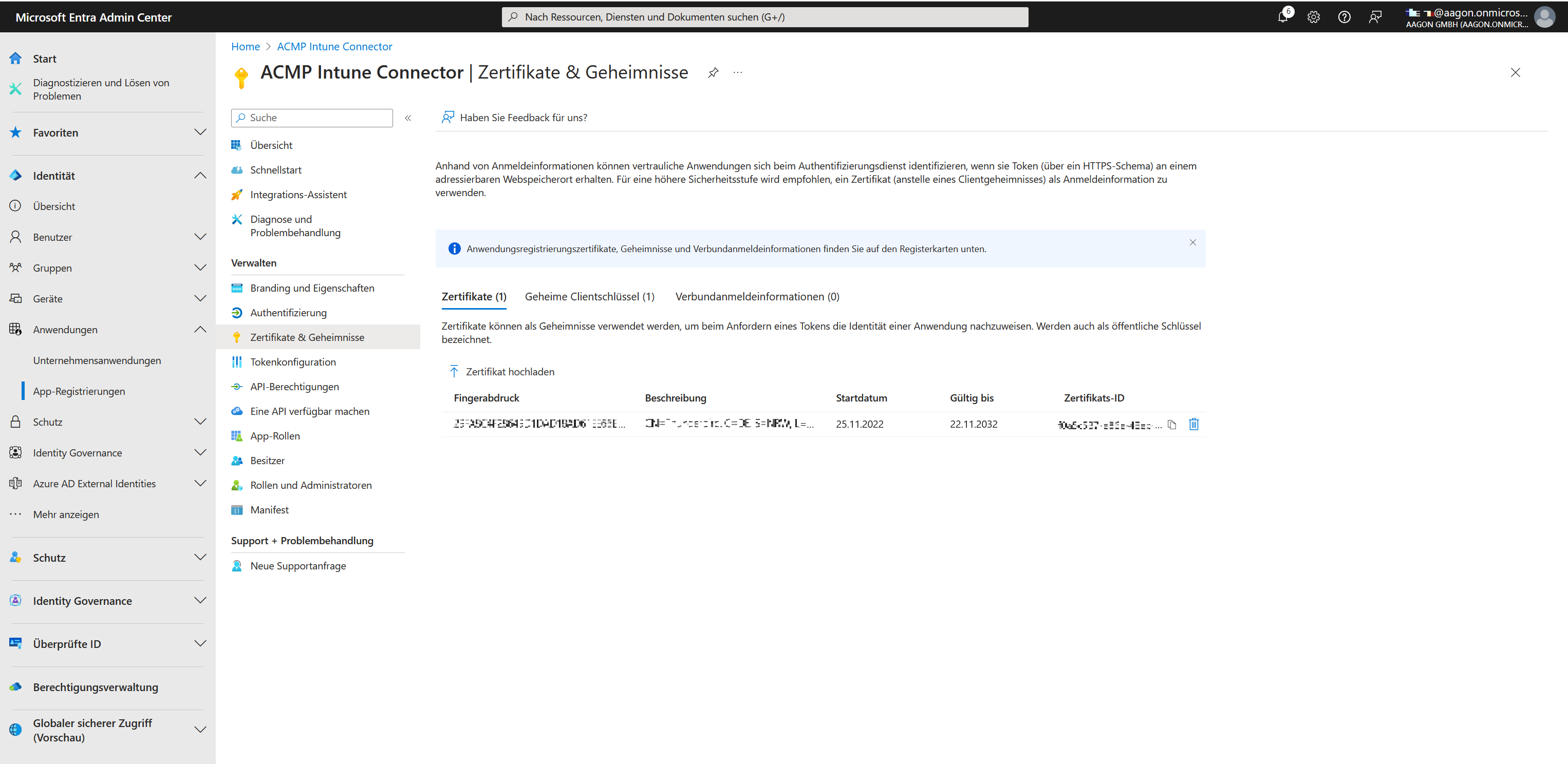

Hochgeladenes Zertifikat in der Microsoft Entra ID

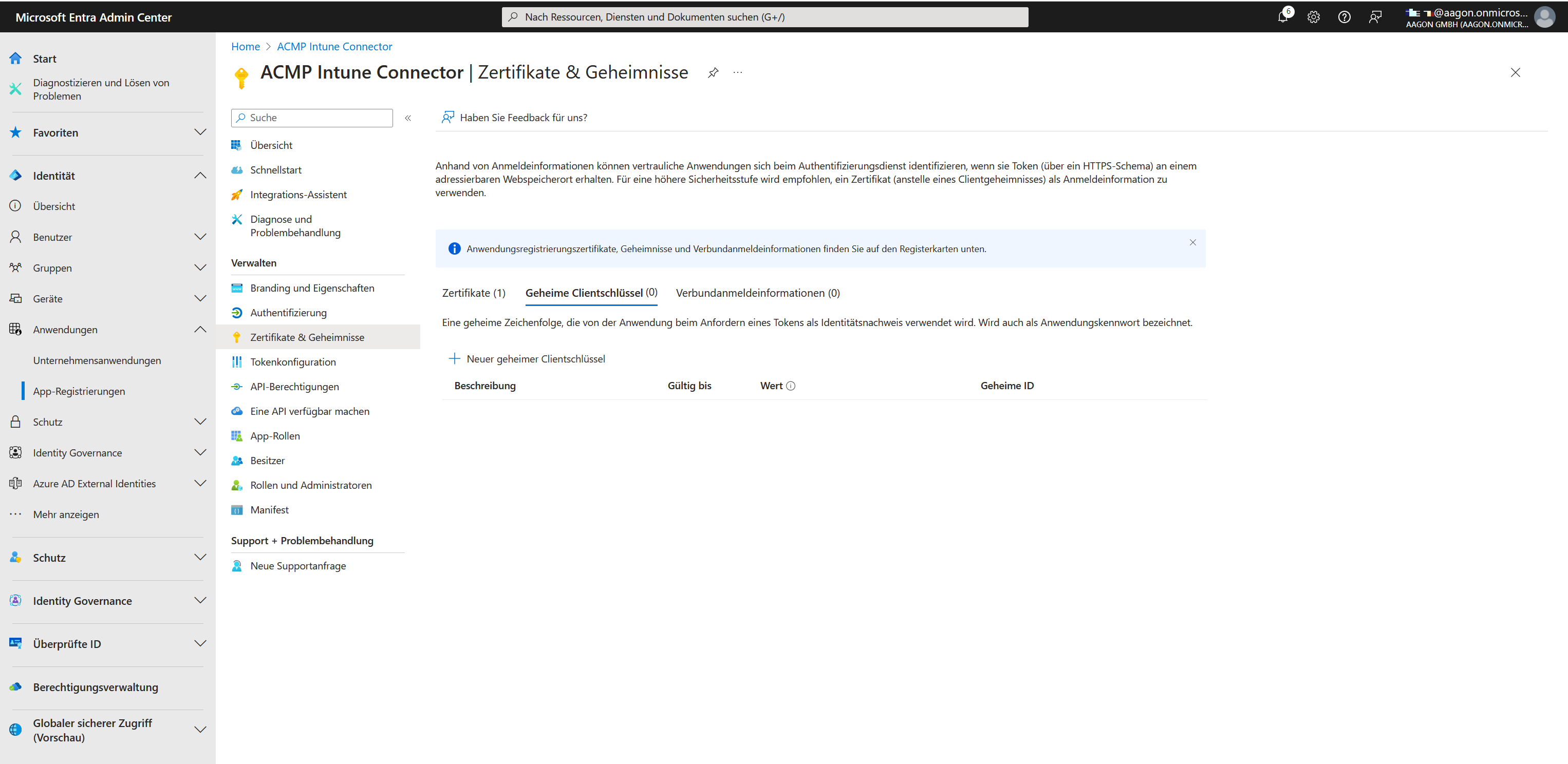

Geheimen Clientschlüssel hinzufügen

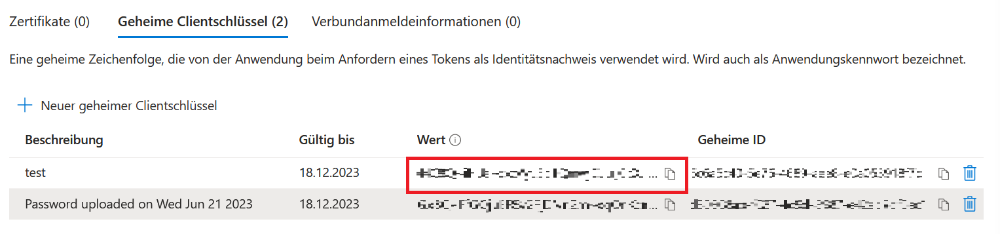

Der geheime Clientschlüssel ist eine Zeichenfolge, die bei der Unternehmensanwendung beim Anfordern des Tokens als Authentifizierungsschlüssel bzw. Identitätsnachweis verwendet wird. Wechseln Sie dafür innerhalb der registrierten App in den Bereich Zertifikate & Geheimnisse. Klicken Sie in den Details auf den Reiter Geheime Clientschlüssel und legen Sie einen neuen Schlüssel an.

Neuen Clientschlüssel hinterlegen

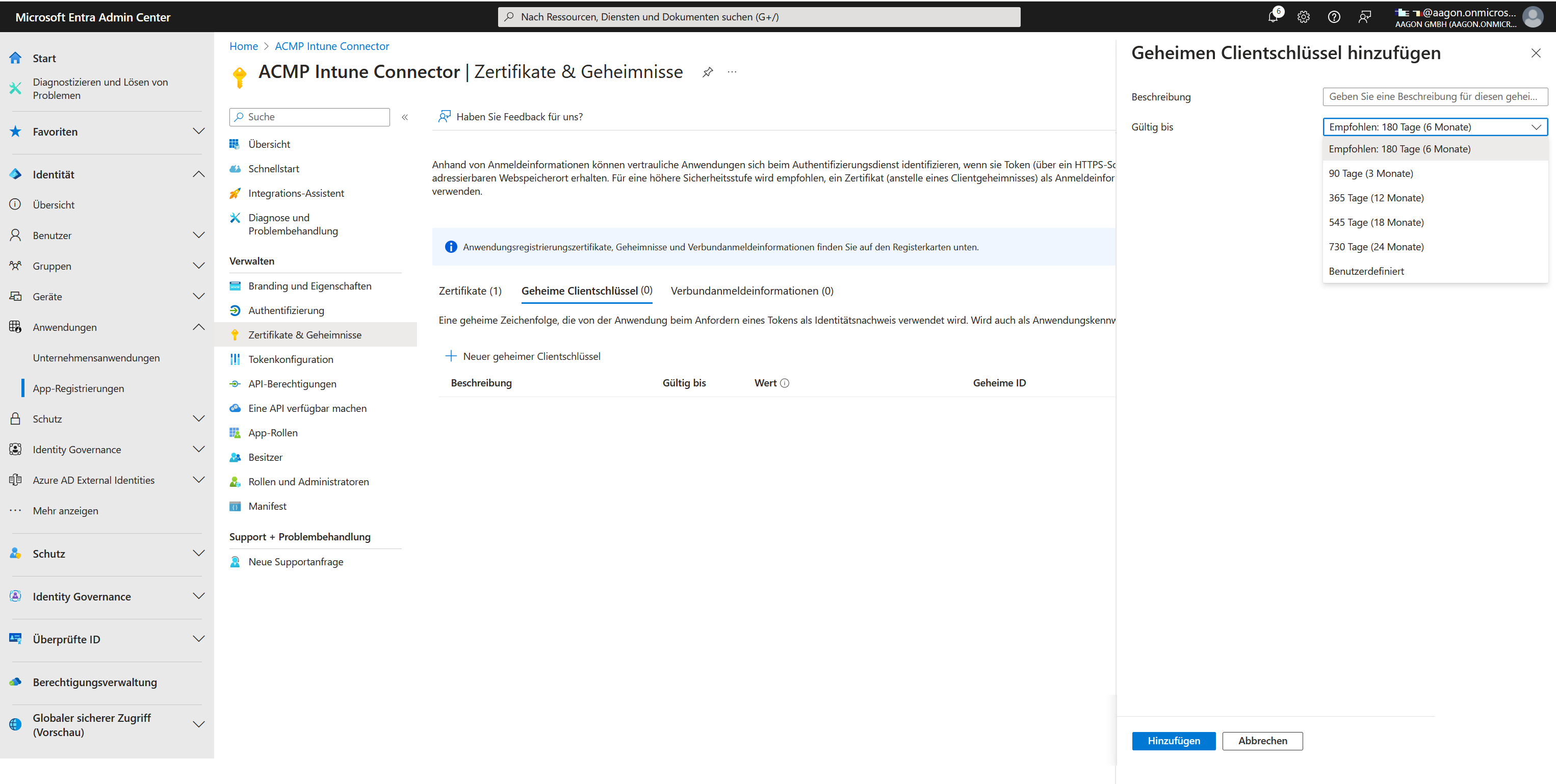

Beim Erstellen eines neuen geheimen Clientschlüssels haben Sie die Möglichkeit, die Gültigkeitsdauer zu konfigurieren. Beachten Sie hierbei, dass nach Ablauf der Gültigkeit ein Schlüssel neu erstellt und dieser im AESB hinterlegt werden muss.

Geheimen Clientschlüssel hinzufügen

Konfigurationen in AESB und ACMP

Bevor Sie Intune in ACMP nutzen können, müssen gewisse Vorarbeiten in den ACMP und AESB Consolen erfolgen.

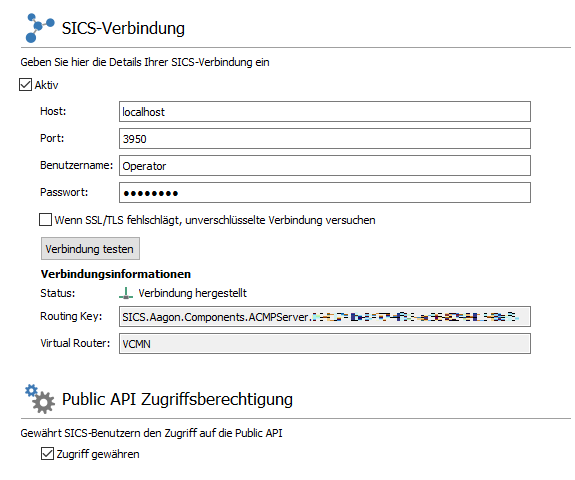

1. ACMP Console: SICS-Verbindung in ACMP überprüfen

Es ist erforderlich, dass Sie eine funktionierende SICS-Verbindung in ACMP haben. Navigieren Sie dazu zu System > Einstellungen > ACMP Server > SICS-Verbindung. Setzen Sie zunächst einen Haken in der Checkbox, um die Verbindung zu aktivieren. Tragen Sie anschließend den Host und den Port ein, ebenso wie den Benutzernamen und das Passwort für den Operator. Den entsprechenden Operator haben Sie während der Installation des AESB angegeben, den Sie hier ebenfalls benennen müssen. Legen Sie fest, ob versucht werden soll, eine unverschlüsselte Verbindung aufzubauen, sollte SSL/TLS fehlschlagen. Testen Sie anschließend die Verbindung.

Setzen Sie zusätzlich unter den Public API Zugriffsberechtigungen einen Haken, um den Zugriff zu gewähren. Sie können nun Ihre Angaben speichern. ACMP und SICS haben nun eine Verbindung zueinander.

SICS-Verbindung in ACMP einrichten

2. AESB Console: Intune Connector installieren und konfigurieren

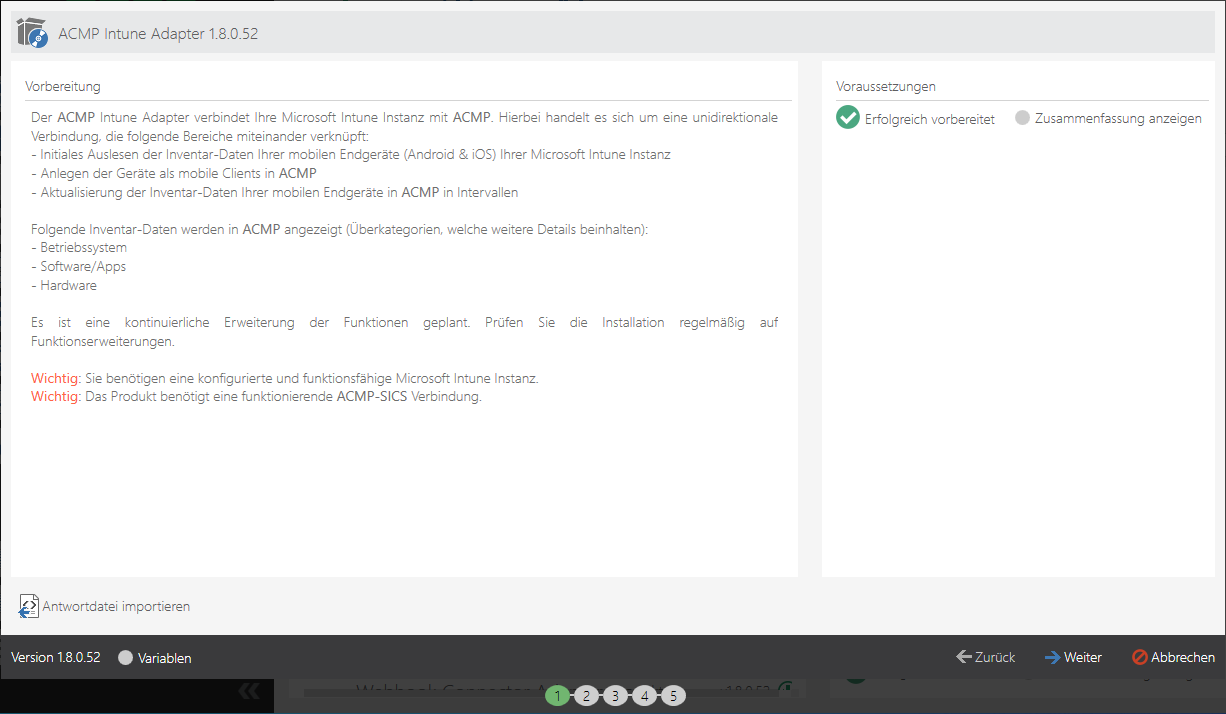

Wechseln Sie nun in die AESB Console. Navigieren Sie vom Dashboard zu dem Menüpunkt Produkte. Innerhalb der Übersicht finden Sie eine Liste all der Pakete, die Ihnen zur Installation oder für Aktualisierungen bereitstehen. Wählen Sie den Eintrag ACMP Intune Adapter aus und klicken Sie entweder in der Schnellwahlleiste oder direkt im Feld auf Installieren. Es öffnet sich ein neues Fenster, mit dem die Installation beginnt.

Übersicht des ACMP Intune Adapters in der AESB Console

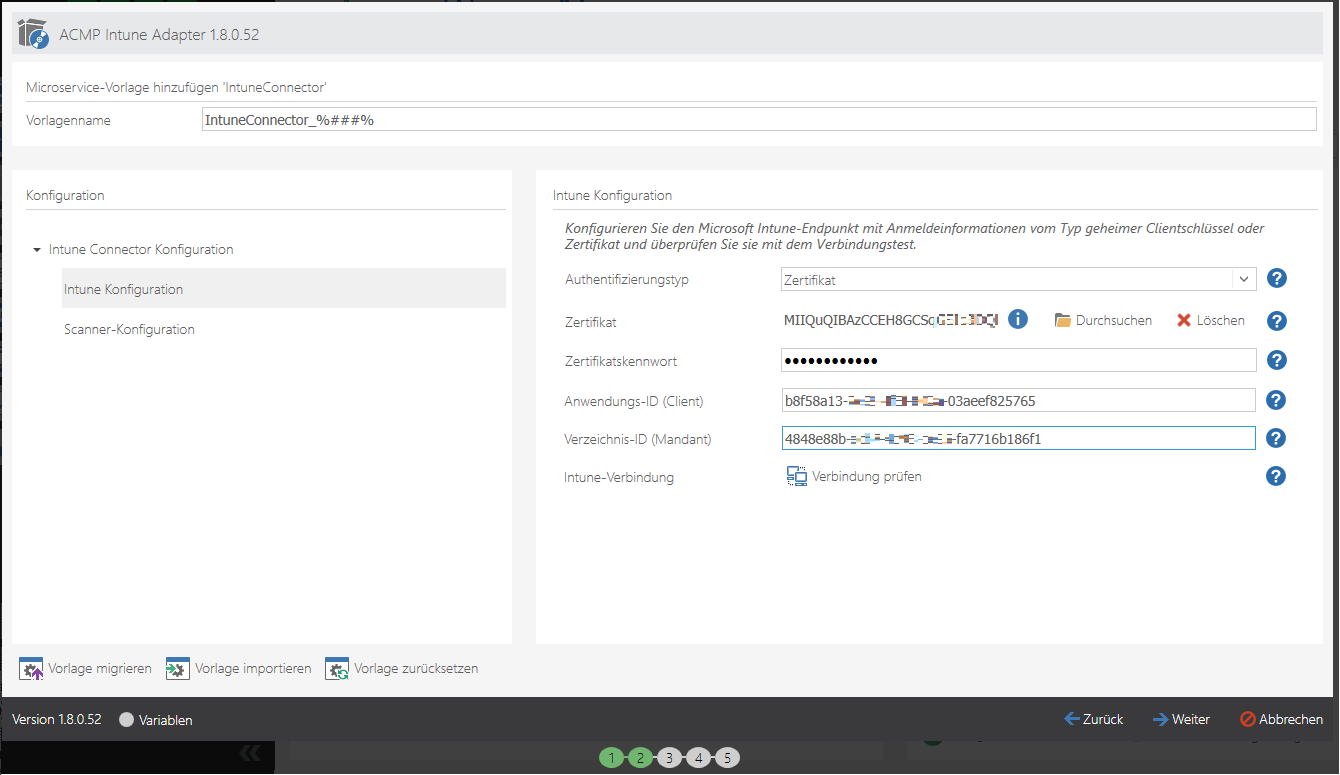

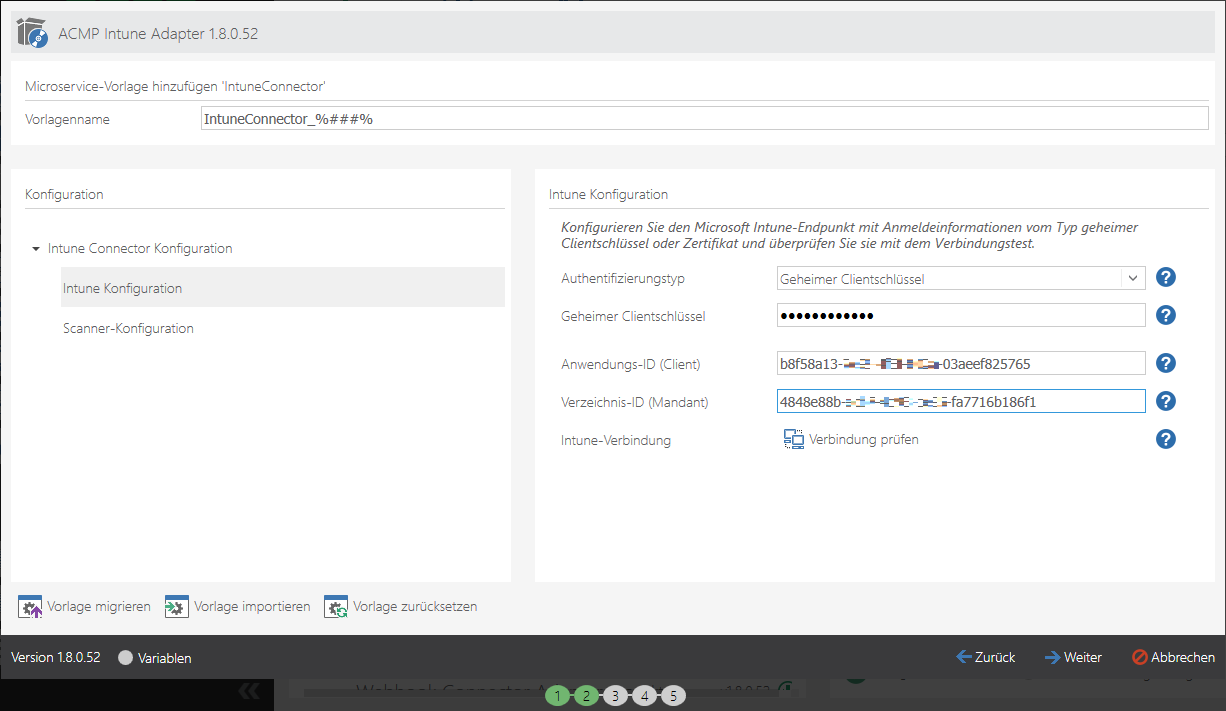

Im ersten Schritt werden Sie darüber informiert, welche Vorbereitung Sie für die erfolgreiche Installation des Intune Adapters bereits geleistet haben müssen: Sie benötigen eine konfigurierte und funktionsfähige Microsoft Intune Instanz sowie eine funktionierende ACMP SICS-Verbindung. Beim zweiten Schritt des Installationswizards haben Sie die Möglichkeit oben auf der Seite einen Vorlagenamen zu vergeben.

Unter dem Punkt Intune Connector Konfiguration können Sie Grundeinstellungen für den Intune Connector vornehmen. Unter der ACMP Server-ID müssen Sie angeben, an welchen Server die Änderungen geschickt werden sollen. Durch die Eingabe des Stern-Zeichens werden die Änderungen an alle ACMP Server geschickt, die eine SICS-Verbindung aufgebaut haben und dessen Verbindungsinformationen identisch sind, wie Sie sie unter 1. ACMP Console: SICS-Verbindung in ACMP überprüfen angegeben haben. Zusätzlich dazu können Sie bestimmen, unter welchem Workflow-Instanz Namen die Einstellungen verschickt werden sollen. Diese Angabe können Sie unter Ondemand-Definition Name treffen.

Unterhalb des Menüpunktes Intune Konfiguration können Sie nun eine der zwei Anmeldemethoden verwenden: den geheimen Clientschlüssel oder ein Zertifikat.

Variante 1: Authentifizierungstyp Zertifikat:

Die Intune Konfiguration mit einem Zertifikat unterscheidet sich im Gegensatz zur Authentifizierungsmethode geheimer Clientschlüssel nur minimal. Hier müssen Sie lediglich das Zertifikat hochladen und das dazugehörige Passwort eingeben.

Wählen Sie als Authentifizierungstypen das Zertifikat aus. Fügen Sie unter dem gleichnamigen Feld das Zertifikat ein, welches hier verwendet werden soll. Es können nur Dateien des Typen .pfx hineingeladen werden. Geben Sie danach das Zertifikatskennwort ein, sofern eins vorhanden ist. Tragen Sie zusätzlich die Anwendungs-ID (Client) (mit der ID wird der Benutzer gegenüber Intune ausgewiesen), sowie die Verzeichnis-ID (Mandant) (unter dem Mandanten wird es ausgeführt) in die vorgegebenen Felder ein. Beide Zeichenketten können Sie aus den allgemeinen Informationen der zuvor registrierten Unternehmensanwendung der Entra ID Seite entnehmen.

Eingabe der Anwendungs- und Verzeichnis-ID

Hochladen des Zertifikats

Variante 2: Authentifizierungstyp Geheimer Clientschlüssel:

Wählen Sie als Authentifizierungstypen den geheimen Clientschlüssel aus. Fügen Sie unter den geheimen Clientschlüssel den Wert ein, den Sie auf der Microsoft Entra ID Seite als geheimen Schlüssel generiert haben.

Eingabe des geheimen Clientschlüssels

Tragen Sie zusätzlich die Anwendungs-ID (Client) (mit der ID wird der Benutzer gegenüber Intune ausgewiesen), sowie die Verzeichnis-ID (Mandant) (unter dem Mandanten wird es ausgeführt) in die vorgegebenen Felder ein. Beide Zeichenketten finden Sie in der allgemeinen Information der zuvor registrierten Unternehmensanwendung (Entra ID).

Eingabe der Anwendungs- und Verzeichnis-ID

Eingabe der Informationen zum geheimen Clientschlüssel

Klicken Sie auf Verbindung prüfen. Wenn die Verbindung erfolgreich war, wechseln Sie in die Scanner-Konfiguration, dort können Sie optional Zeitintervalle des Scanners einstellen. Sollten Sie keine Änderungen vornehmen wollen, klicken Sie auf Weiter.

Im Hintergrund beginnt die Installation des Intune Adapters. Sobald die Installation durchgelaufen ist und alle Einträge erfolgreich installiert wurden, können Sie auf Beenden klicken. Sie werden zurück zur Übersichtsseite der AESB Console geleitet. Innerhalb der AESB Console können Sie an verschiedenen Stellen überprüfen, ob die Installation erfolgreich war und ob alle nötigen Applikationen aufrufbar sind:

| Navigationspunkt | Beschreibung |

| Microservices | Unterhalb des Supervisoren & der Microservice-Instanzen sehen Sie die Einträge IntuneConnector_1 und IntuneWorkflowEngine_1. |

| Workflows | Innerhalb des Abschnittes Workflow-Engines & -Instanzen müssen die Einträge IntuneWorkflowEngine_1 sowie IntuneMobileDevices_1 gelistet sein. |

Anwendungsmöglichkeiten von Intune in ACMP

Sobald Sie den ACMP Intune Connector eingerichtet haben, werden die Geräte aus Intune in ACMP importiert. Diese Daten können Sie beispielsweise in Abfragen und Reports verwenden. Weiterhin haben Sie die Möglichkeit einige Aktionen über ACMP an die Geräte zu schicken.

Abfrageaktionen

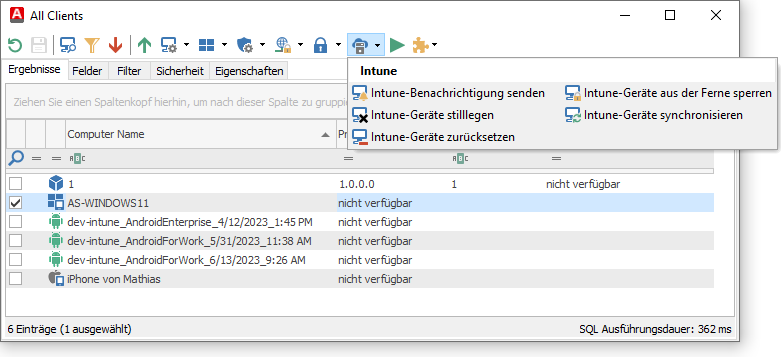

Navigieren Sie zu Client Management > Abfrageverwaltung. Öffnen Sie dort eine Abfrage, in der die benötigten Clients auftauchen.

In der Abfrageergebnismenge können Sie die inventarisierten Clienttypen sehen (z.B. Clients der Typen Android, iOS oder Windows). Markieren Sie nun die Clients, auf denen Sie eine Intune-relevante Aktion ausführen möchten.

Intune-relevante Abfrageaktionen

Sie können dabei zwischen den folgenden Aktionen auswählen:

| Abfrageaktion | Beschreibung |

| Intune-Benachrichtigung senden | Über diese Aktion können Sie eine Intune-Benachrichtigung an die Unternehmensportal-App auf den ausgewählten Geräten verschicken. Hierbei ist es möglich, dass die Nachrichten auch auf Sperrbildschirmen oder in den Android-Apps sichtbar sind. Vergewissern Sie sich, dass Sie nur Informationen teilen, die nicht zu vertraulich sind, sollten Sie darüber eine Benachrichtung verschicken wollen. Geben Sie sowohl einen Titel als auch einen Textinhalt ein und klicken Sie anschließend auf Ausführen. |

| Intune-Geräte stilllegen | Mit dieser Aktion löschen Sie die Intune-spezifischen Einstellungen auf den jeweils ausgewählten Geräten. Hierdurch wird auch die Unternehmensportal-App entfernt und löscht die ausgewählten Geräte aus der Intune-Verwaltung. |

| Intune-Geräte zurücksetzen | Sollten Sie ein Intune-Gerät auf die Werkseinstellungen setzen wollen, wählen Sie diese Aktion aus. Hierdurch wird das entsprechende Gerät auch aus der Intune-Verwaltung gelöscht. Sie müssen für diesen Schritt einen Haken setzen und die Sicherheitsabfrage bestätigen, ehe Sie die Aktion ausführen können. |

| Intune-Geräte aus der Ferne sperren | Möchten Sie aus der Ferne Intune-Geräte sperren, können Sie das über die Aktion ausführen. Hierdurch muss der Benutzer auf dem Endgerät seinen selbst ausgewählten Sicherheitsmechanismus (PIN, Kennwort, Gesichtserkennung o.ä.) korrekt eingeben, damit das Gerät wieder entsperrt werden kann. |

| Intune-Geräte synchronisieren | Diese Aktion veranlasst ausgewählte Intune-Geräte, Ihre Inventardaten an Intune zu senden. Hierdurch lassen sich die Geräte mit den Informationen immer auf den neusten Stand bringen. |

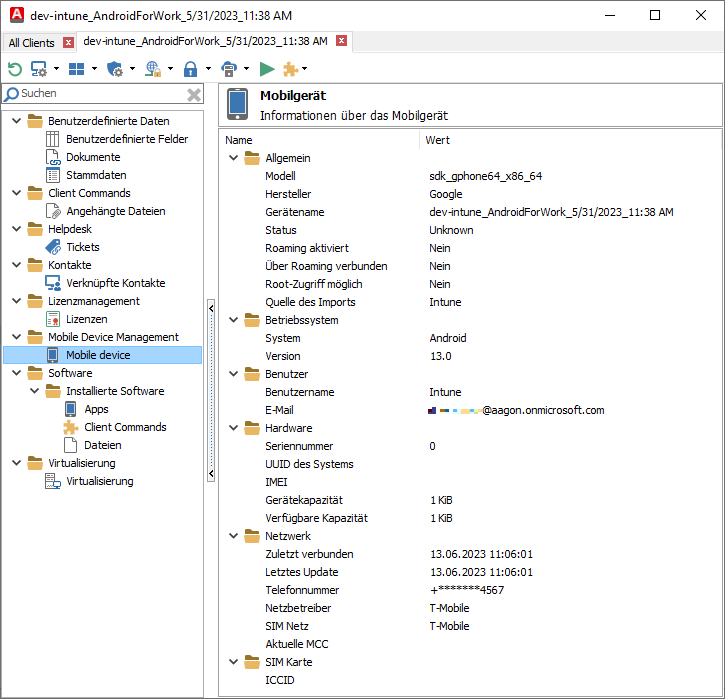

Client Details

Möchten Sie sich Informationen über ein Intune-Gerät anzeigen lassen, so können Sie alle relevanten Daten aus den Client Details entnehmen. Navigieren Sie dazu innerhalb einer Abfrage auf den gewünschten Client und öffnen Sie die Details per Doppelklick.

Unter dem Menüpunkt Mobile Device Management > Mobile device finden Sie alle Informationen zum hinterlegten Mobilgerät. Sollten Sie eine Intune relevante Aktion für den ausgewählten Client ausführen wollen, so können Sie die Optionen innerhalb der Schnellwahlleiste nutzen.

Ansicht der Intune Client Details